Dunkler Modus

Dokumentation

Was ist AntiCrypt?

AntiCrypt eine innovative Sicherheitslösung, die in Echtzeit Ransomware und Cryptolocker abwehrt und die ursprünglichen Dateien in Echtzeit wiederherstellt, wenn diese auf dem Gerät verschlüsselt oder gelöscht werden.

Die Software überwacht dabei kontinuierlich das Verhalten der Dateien, und ob Anomalien so wie beispielsweise Verschlüsselungen auftreten. Bei einer Verschlüsselung wird die originale Version der Datei umgehend aus dem virtuellen RAM (VRAM) wiederhergestellt.

Auf diese Weise kann AntiCrypt bis zu 95% der Ransomware-Bedrohungen erfolgreich neutralisieren. Weitere Informationen in den Fallstudien.

Intelligenter Echtzeitschutz

AntiCrypt überwacht kontinuierlich Dateiaktivitäten um Infektionen sofort zu erkennen. Die Echtzeitanalyse stellt sicher, dass Bedrohungen sofort erkannt und neutralisiert werden, bevor sie Schaden anrichten können. Durch diese kontinuierliche Überwachung wird ein Höchstmaß an Schutz gewährleistet.

Die Algorithmen sind darauf trainiert, verdächtige Muster und Verhaltensweisen zu identifizieren, die auf eine Infektion hindeuten könnten. Dies umfasst ungewöhnliche Dateiänderungen sowie eingesetzte Verschlüsselungs- und Kompressionsalgorithmen. Sobald eine potenzielle Bedrohung erkannt wird, wird sofort eine Abwehrmaßnahme eingeleitet, um die Ausbreitung der Schadsoftware zu verhindern.

Der konsistente Einsatz der Echtzeitanalyse ermöglicht es AntiCrypt, nicht nur bekannte Bedrohungen, sondern auch neue, noch unbekannte Schadsoftware zu erkennen und abzuwehren. Diese fortschrittliche Schutzmethode bietet einen dynamischen und flexiblen Ansatz zur Abwehr von Cyberbedrohungen.

Automatische Wiederherstellung

Sollten Dateien dennoch verschlüsselt werden, bietet AntiCrypt eine automatische Wiederherstellungsfunktion. Diese ermöglicht die sofortige Entschlüsselung betroffener Dateien, unabhängig davon, welchen Verschlüsselungsalgorithmus die Ransomware verwendet.

Dies stellt sicher, dass Benutzer ihre Daten schnell wiederherstellen können, ohne Lösegeld zahlen zu müssen. Die Wiederherstellungsfunktion arbeitet im Hintergrund und erfordert keine manuellen Eingriffe, wodurch der Wiederherstellungsprozess reibungslos und effizient abläuft. Durch die kontinuierliche Überwachung und Analyse aller Dateiaktivitäten kann AntiCrypt die ursprüngliche Version der Dateien schnell und präzise wiederherstellen.

Selbst in komplexen Szenarien, in denen fortschrittliche Verschlüsselungstechniken verwendet werden, garantiert AntiCrypt eine hohe Erfolgsquote bei der Wiederherstellung. Diese Funktion spart nicht nur Zeit und Geld, sondern minimiert auch die Betriebsunterbrechung, die durch einen Ransomware-Angriff verursacht werden könnte.

Umgehende Alarmierung

Bei Erkennung eines Angriffs werden Benutzer sofort benachrichtigt. Diese umgehende Alarmierung gibt den Benutzern die Möglichkeit, schnell zu reagieren und weitere Maßnahmen zu ergreifen, um den Schaden zu begrenzen und die Integrität ihrer Daten zu sichern. Die Benachrichtigungen können auf verschiedene Weise erfolgen, einschließlich E-Mail, SMS oder über ein spezielles Benachrichtigungssystem innerhalb der Software.

Die sofortige Alarmierung ist entscheidend, um schnell auf Bedrohungen reagieren zu können und potenzielle Schäden zu minimieren. Benutzer erhalten detaillierte Informationen über die Art der Bedrohung, den betroffenen Bereich und empfohlene Gegenmaßnahmen.

Diese proaktive Kommunikation ermöglicht es den Benutzern, informierte Entscheidungen zu treffen und schnell zu handeln, um die Sicherheit ihres Systems zu gewährleisten. Darüber hinaus können Administratoren benachrichtigt werden, um sofortige Maßnahmen zur Eindämmung und Beseitigung der Bedrohung zu ergreifen.

Automatische Backups

Die Software erstellt kontinuierlich automatische Backups der Dateien. Diese Backups sind essentiell für die Wiederherstellung von Daten, falls eine Bedrohung zu spät erkannt wird und es bereits zu Verschlüsselungen gekommen ist.

Durch die regelmäßige Sicherung der Daten können Benutzer sicher sein, dass sie immer eine aktuelle Version ihrer Dateien zur Verfügung haben. Die Backups werden in sicheren, verschlüsselten Speichern abgelegt, um sie vor unbefugtem Zugriff zu schützen. AntiCrypt bietet auch die Möglichkeit, verschiedene Backup-Intervalle zu konfigurieren, um den spezifischen Bedürfnissen der Benutzer gerecht zu werden.

Bei einem Angriff können die gesicherten Dateien schnell und einfach wiederhergestellt werden, wodurch der Datenverlust, insbesondere auch im Fall eines False Positives oder False Negatives, auf ein Minimum reduziert wird.

Früherkennung von Bedrohungen

AntiCrypt ist mit Mechanismen zur Früherkennung ausgestattet, die Bedrohungen identifizieren, bevor sie aktiv werden und Schaden anrichten können. Durch diese präventive Maßnahme wird das Risiko eines erfolgreichen Angriffs erheblich reduziert und die Sicherheit der Daten maximiert.

Dies ermöglicht eine proaktive Reaktion, die die Bedrohung isoliert und neutralisiert, bevor sie Schaden anrichten kann.

Durch weitere Automatisierungen können benutzerdefinierte Reaktionen auf die erkannten Ereignisse erzeugt werden.

Integration

AntiCrypt bietet eine API, die eine einfache Integration in bestehende Security Operations Center (SOC) und Security Information and Event Management (SIEM) Lösungen ermöglicht. Diese Integration verbessert die Gesamtüberwachung und -verwaltung der Sicherheitssysteme und sorgt für eine nahtlose Einbindung in die bestehende IT-Infrastruktur.

Die API ermöglicht es, Alarme und Berichte direkt in das zentrale Überwachungssystem zu übermitteln, wodurch die Reaktionszeiten verkürzt und die Effizienz gesteigert werden. Die Integration ermöglicht auch eine zentrale Verwaltung und Auswertung aller sicherheitsrelevanten Ereignisse, was die Analyse und Korrelation von Bedrohungen erleichtert. Durch die nahtlose Integration in SOC/SIEM-Lösungen können Unternehmen ihre Sicherheitsmaßnahmen konsolidieren und koordinieren, was zu einer besseren Gesamtverteidigung führt.

In der Konfigurationsdatei webhooks.json lassen sich beliebig viele benutzerdefinierte Webhooks definieren, welche asynchron zum Zeitpunkt des Ereignis ausgelöst werden.

javascript

{

"webhooks": [

{

"webhookURL": "https://otx.alienvault.com/xdr/events",

"exportEvents": ["fileEncryption", "fileDeletion"]

}

]

}Hierbei wird der Endpunkt der Webhook als webhookURL definiert (es können sowohl interne als auch externe Webhooks verwendet werden). Die Option exportEvents definiert, welche Ereignisse an die Webhook übermittelt werden sollen.

Beispiel-Ereignis:

javascript

{

"event": "fileEncryption",

"filePath": "C:\\Users\\Administrator\\Desktop\\ManagementSummary.docx",

"eventTime": "2024-07-17 11:31:22.729285 +0200",

"restored": true

}Die API ist flexibel und skalierbar, sodass sie an die spezifischen Anforderungen und Gegebenheiten des Unternehmens angepasst werden kann. Dadurch wird sichergestellt, dass AntiCrypt als integraler Bestandteil der IT-Sicherheitsarchitektur fungiert und einen umfassenden Schutz bietet.

Fallstudien

Die nachfolgende Ransomware und die nachfolgenden Cryptolocker zählen mitunter zu den bekanntesten und weit verbreitesten Cryptolockern auf dem Markt. In der Tabelle wird dargestellt, welche Methode die jeweilige Software anwendet, und ob diese Methode durch AntiCrypt erkannt und blockiert wird.

| Ransomware | Beschreibung des Schadens | Geschätzte Infektionen | Durch AntiCrypt blockiert |

|---|---|---|---|

| Locky | Verschlüsselt Dateien vollständig ohne Auslassen von Bytes. | Hunderttausende | |

| CryptoLocker | Verschlüsselt Dateien vollständig und fordert ein Lösegeld. | Rund 500.000 | |

| TeslaCrypt | Zielt auf eine Vielzahl von Dateiformaten mit vollständiger Verschlüsselung ab. | Zehntausende | |

| Cerber | Vollständige Dateiverschlüsselung, die auf Lösegeld abzielt. | Zehntausende | |

| WannaCry | Verschlüsselt Dateien und nutzt eine Sicherheitslücke zur Verbreitung. | Über 200.000 | |

| Petya/NotPetya | Verschlüsselt den Master Boot Record und verhindert das Hochfahren des Systems. | Zehntausende | |

| Bad Rabbit | Verschlüsselt Dateien und verbreitet sich durch gefälschte Adobe Flash-Updates. | Tausende | |

| Jigsaw | Verschlüsselt Dateien und löscht sie nach und nach, bis Lösegeld gezahlt wird. | Tausende | |

| SamSam | Zielgerichtete Angriffe auf Organisationen, Verschlüsselung kritischer Systeme. | Hunderte | |

| Ryuk | Hochgradig zielgerichtete Ransomware, oft manuell eingesetzt. | Hunderte |

Angriffsszenarien

Die nachfolgende Tabelle stellt dar, welche Angriffsszenarien durch AntiCrypt abgewehrt werden können, und welche derzeit außerhalb der Abdeckung liegen.

| Szenario | Beschreibung | Durch AntiCrypt abgewehrt |

|---|---|---|

| Manipulation von Backup-Punkten | Ransomware deaktiviert oder löscht Schattenkopien und Backup-Dateien. | |

| Temporäre Datei-Manipulation | Ransomware erstellt temporäre Dateien, verschlüsselt diese und tauscht sie gegen die Originaldateien aus. | |

| Mehrschichtige Verschlüsselung | Ransomware verwendet mehrere Verschlüsselungsschichten, um die Erkennung zu umgehen. | |

| Verschlüsselung im Speicher | Ransomware verschlüsselt Daten im Speicher und schreibt sie dann auf die Festplatte. | |

| Datei-Löschung | Ransomware löscht Dateien nach der Verschlüsselung. | |

| Volle Dateiverschlüsselung | Ransomware verschlüsselt die gesamte Datei, einschließlich des Headers. | |

| Dateiumbenennung | Ransomware benennt Dateien um, nachdem sie verschlüsselt wurden. | |

| Metadatenänderung | Ransomware ändert die Metadaten der Datei (z.B. Dateierstellungsdatum, letzte Zugriffszeit). | |

| MBR Verschlüsselung | Ransomware verschlüsselt den Master Boot Record (MBR) und verhindert das Hochfahren des Systems. |

Abgewehrte Verschlüsselungsalgorithmen

| Verschlüsselungsalgorithmus | Typisch von Ransomware verwendet | Durch AntiCrypt abgewehrt |

|---|---|---|

| AES (Advanced Encryption Standard) | ||

| RSA (Rivest-Shamir-Adleman) | ||

| ECC (Elliptic Curve Cryptography) | ||

| Salsa20 | ||

| ChaCha20 | ||

| Blowfish | ||

| Twofish | ||

| Camellia | ||

| 3DES (Triple Data Encryption Standard) | ||

| Serpent | ||

| CAST-128 |

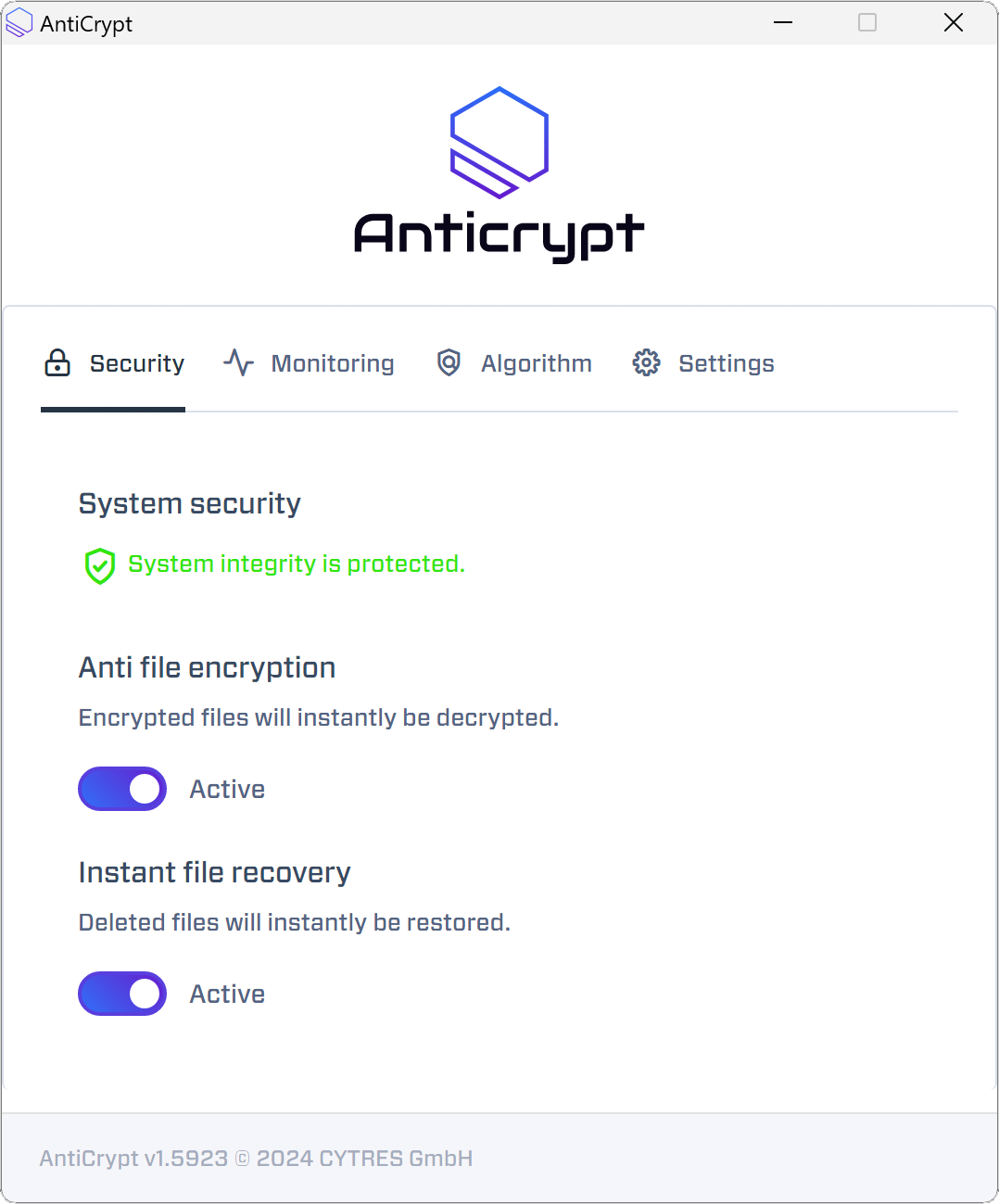

Benutzeroberfläche

Die Verwaltung der Einstellungen erfolgt über eine intuitive Benutzeroberfläche.

Für die Verwaltung der Kerneinstellungen sind keine technischen Kenntnisse erforderlich. Diese lassen sich über einen einfachen Schieberegler an- und ausschalten.

Lizensierung

Die Lizensierung erfolgt über einen Lizenz-Manager, über welchen der Partner direkt gültige Lizenzen für seine Kunden erzeugen kann. Das Ablaufdatum der jeweiligen Lizenz gilt ab der Erzeugung. Das Volumen der verfügbaren Lizenzen lässt sich jederzeit erweitern.

Sobald die Gültigkeit einer Lizenz ihr Ablaufdatum erreicht hat, werden alle Sicherheitsmechanismen von AntiCrypt deaktiviert, bis der Nutzer seine Lizenz verlängert. Dazu muss der Nutzer ausschließlich die neue Lizenz in der Oberfläche eintragen und AntiCrypt ist sofort wieder mit den gespeicherten Einstellungen aktiv.

Installation

Die Installation erfolgt über einen lokalen Installer und erfordert keine Interaktion. Nach weniger als einer Minute wird die grafische Oberfläche von AntiCrypt geöffnet und erfordert eine Lizenzeingabe. Sobald eine gültige Lizenz eingegeben wurde, ist die Software aktiv und bereit zur Verwendung. Auch eine Installation via UNC-Pfad ist möglich.

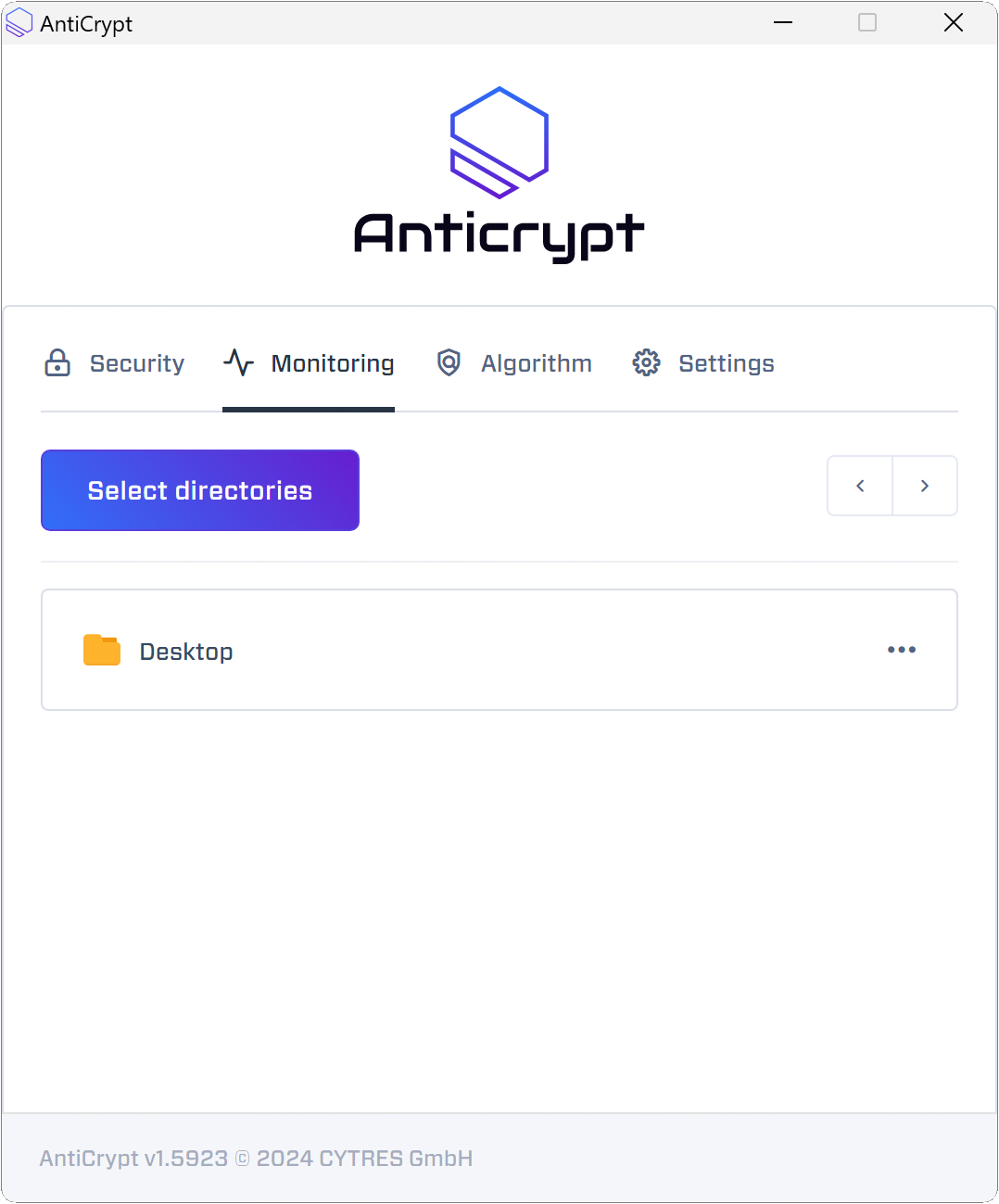

Einrichtung

Zur Einrichtung von AntiCrypt können die jeweiligen Verzeichnisse, welche geschützt werden sollen, über den Menüpunkt "monitoring" als Pfad hinterlegt werden. Danach ist das Monitoring für diese Verzeichnisse sofort aktiv.

Einstellungen

Anti-Dateiverschlüsselung

Unter diesem Menüpunkt kann aktiviert/deaktiviert werden, ob verschlüsselte Dateien sofort wieder entschlüsselt werden sollen.

Sofortige Dateiwiederherstellung

Unter diesem Menüpunkt kann aktiviert/deaktiviert werden, ob gelöschte Dateien sofort wieder hergestellt werden sollen.

Algorithmus

Hier lassen sich erweiterte Einstellungen zur Erkennungssensitivität des Algorithmus treffen.

Lizenz

Unter diesem Menüpunkt lassen sich die Lizenzeinstellungen verwalten (unter dem Tab "Einstellungen").